近日,安天 CERT 在梳理網絡安全事件時發現了一個名為 JGY 的勒索軟件。該勒索軟件最早于 2020 年 12 月被發現,主要通過垃圾郵件進行傳播。經驗證,安天智甲終端防御系統(簡稱 IEP)的勒索軟件防護模塊可有效阻止 JGY 勒索軟件的加密行為。

JGY 勒索軟件使用 .NET 框架開發,運行后首先將自身復制到啟動目錄以實現開機自啟動,創建名為 "cuteRansomeware" 的互斥體保證單一實例運行,該勒索軟件采用 AES128 算法對桌面和用戶文檔目錄下常見后綴的文本、文檔、圖片、數據庫、源代碼等文件進行加密,加密后的文件內容會被保存到原文件同目錄下文件名為 7~13 位隨機數、后綴名為 ".jgy" 的新文件,隨后刪除原文件。加密完成后彈出窗口展示勒索信,要求受害者向指定 BTC 地址支付 0.01 個比特幣以解密文件。該勒索軟件沒有回傳或記錄密鑰的功能,即使受害者按要求支付贖金也無法獲得密鑰解密文件,但因其沒有刪除卷影,受害者可嘗試通過卷影恢復數據。

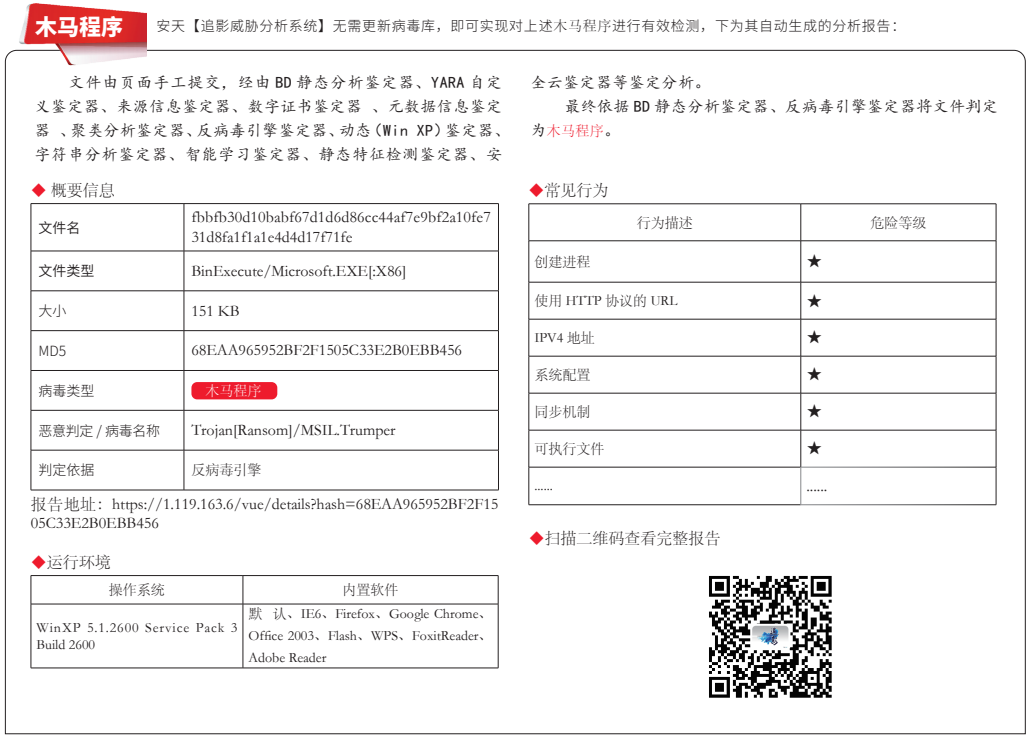

▲ JGY 勒索軟件勒索信

JGY 勒索軟件采用“AES-128”加密文件,目前被加密的文件在未得到密鑰前暫時無法解密。

安天提醒廣大用戶,及時備份重要文件,且文件備份應與主機隔離;及時安裝更新補丁,避免勒索軟件利用漏洞感染計算機;對非可信來源的郵件保持警惕,避免打開附件或點擊郵件中的鏈接;盡量避免打開社交媒體分享的來源不明的鏈接,給信任網站添加書簽并通過書簽訪問;避免使用弱口令或統一的密碼;確保所有的計算機在使用遠程桌面服務時采取 VPN 連接等安全方式,如果業務上無需使用遠程桌面服務,建議將其關閉;可以使用反病毒軟件(如安天智甲)掃描郵件附件,確認安全后再運行。目前,安天追影產品已經實現了對該類勒索軟件的鑒定;安天智甲已經實現了對該勒索軟件的查殺。