153期報告匯總

安天發布《Ganiw Linux DDoS 木馬分析報告》

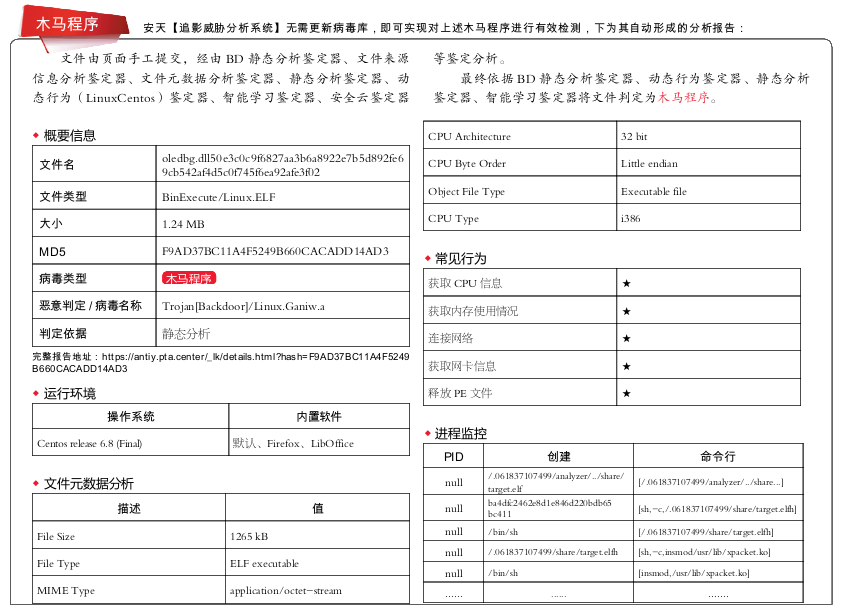

近 日, 安 天 CERT( 安 全 研 究 與 應急處理中心)在梳理網絡安全事件時 發現一種 DDoS 木馬,其病毒家族名為 Trojan[Backdoor]/Linux.Ganiw。 該 木 馬 自 2014 年開始出現,擁有多個變種,該木馬 家 族 包 含 多 個 模 塊, 包 括 atddd,cupsdd, cupsddh,ksapdd,kysapdd,skysapdd,xfsdxd 等,分別負責不同的功能。

該樣本原始文件名為 sfewfesfs,屬于模 塊 cupsdd,比其他模塊復雜。樣本運行后 首先從一個字符串中取值用于初始化變量, “116.10.189.246:30000:1:1:h:578856:579372 :579888”,利用 RSA 算法進行解密,惡意 代碼釋放并執行一個文件,該文件位于原始 文件的偏移 0xb1728,大小是 335872 字節。 如果文件沒有運行,惡意代碼檢查文件是否 試圖將一個套接字綁定到 127.0.0.1:10808。如果嘗試成功,這意味著該文件沒有運行, 它需要釋放并執行。如果文件已經運行,樣 本 會 在 /tmp/bill.lock 中 找 到 進 程 的 PID 并 終止它,之后再釋放并覆蓋原文件。文件運 行后,如果標志 g_iIsService = = 1,該后門 創建自啟動腳本 DbSecuritySpt /etc/init.d/, 接下來文件讀取配置文件,配置文件讀取完 成后,讀取控制指令,該數據被儲存在 g_ cmdDoing。之后,惡意代碼獲取所有必要 的系統信息,包括:操作系統名稱及內核版 本( 通 過 調 用 unname())、CPU 時 鐘 頻 率 ( 從 /proc/cpuinfo 中 獲 取)、CPU 核 心 數 量(/proc/cpuinfo)、 負 載(/proc/stat)、 網 絡 負 載(/proc/net/dev)、 內 存 大 小(/ proc/meminfo)、網絡接口信息(proc/net/ dev),所有這些數據被存儲在 g_statBase 結 構體中。惡意代碼會開啟多個線程,同時執行幾個額外的操作,最后從 C&C 接收并處 理命令。

安天 CERT 提醒廣大網絡使用者,要提 高網絡安全意識,在日常工作中要及時進行 系統更新和漏洞修復,不要隨意下載非正版 的應用軟件、非官方游戲、注冊機等。收發 郵件時要確認收發來源是否可靠,更加不要 隨意點擊或者復制郵件中的網址,不要輕易 下載來源不明的附件,發現網絡異常要提高 警惕并及時采取應對措施,養成及時更新操 作系統和軟件應用的好習慣。同時也要做好 文件的備份,以防止勒索軟件加密重要文件 后無法恢復。

目前,安天追影產品已經實現了對該類 惡意代碼的檢出。